顶级学术会议实测10款指纹浏览器的抗风控能力,只有一款没被识破

IMC 是互联网测量领域的顶级学术会议,论文由亚利桑那州立大学、波士顿大学和 Amazon 联合完成,部署在一家大型金融公司的真实生产环境中。不是实验室数据,不是模拟流量,是真正跑在线上的风控系统。

那个唯一没被检测出来的,是 AdsPower。

下面我们把这篇论文的核心内容拆解一下,帮大家理解风控检测技术走到了哪一步,以及不同指纹浏览器之间的技术差异在哪里。

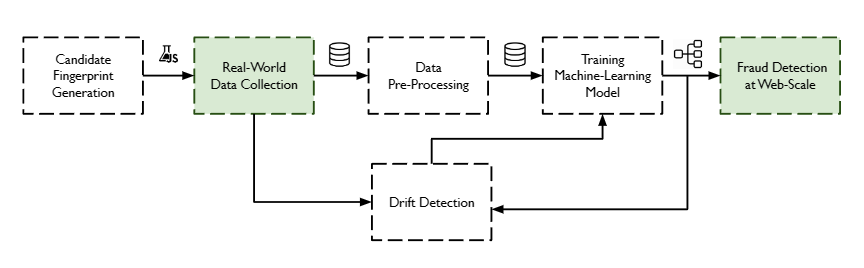

这套检测系统是怎么工作的

论文中部署的检测系统叫 Browser Polygraph,原理说起来并不复杂。

每个浏览器版本自带的 JavaScript 引擎是不一样的。比如 Chrome 110 和 Chrome 114(论文测试期间的版本),它们底层有多少个 API、每个对象有多少个属性,都存在细微差别。这些差别在浏览器出厂的时候就定下来了,不是后期随便能改的。

Browser Polygraph 做的事情就是,去数浏览器引擎里 28 个关键对象的属性数量,然后拿这个数字和浏览器自称的版本号做比对。如果两边对不上,就判定这个浏览器在伪装。

用一个比方来说,大部分指纹浏览器做的事情相当于换了一张名片。名片上写着「我是 Chrome 114」,但底层引擎还是 Chrome 110 的。名片换了,口音没换。

Browser Polygraph 不看名片,直接听口音。

整个过程只需要 6 毫秒,传输数据量 1KB。用户那边完全感觉不到。

10 款指纹浏览器,四种结果

论文把测试的 10 款指纹浏览器按底层技术路线分成了四类。

第一类,指纹和所有已知浏览器都对不上。 Li*ken S*here 和 Clo*Browser 属于这一类。它们的 JavaScript 行为不匹配任何真实浏览器版本,检测系统一扫就能发现问题。

第二类,有真实的指纹特征,但切换身份后指纹不跟着变。G*Login、Inc*gn*ton、Oct* Browser、V*Login、Sp*ere、Ch*Browser、An*Browser 都在这一类,也是目前市面上最常见的类型。它们基于某个固定版本的 Chromium 构建,底层引擎是锁死的。无论名片上写的是什么版本,引擎的行为不会变。名片和口音不匹配,就被识别出来了。

论文针对其中 4 款进行了详细的检测实验(G*Login、Inc*gn*ton、Oct* Browser、Sp*ere),检出率在 67% 到 84% 之间,平均风险评分在 8.85 到 11.66 之间,而正常浏览器的风险评分为 0。

第三类,切换身份时,底层引擎也跟着切换。 论文在这一类只列了一个名字,AdsPower,并且测试了两个版本(4.12.27 和 5.4.20),结果一致。当 AdsPower 切换到某个浏览器版本时,底层运行的 JavaScript 引擎也会对应切换,名片和口音是一致的。Browser Polygraph 对这类指纹浏览器检测不出来。论文原文也说了,需要引入更复杂的方法才能应对这种情况。

第四类,不修改浏览器,直接在虚拟机中使用真实浏览器加载目标配置。 浏览器本身就是真的,检测系统同样识别不了。但这种方式操作成本很高,不太现实。

检测结果汇总如下。

差异在哪里

9 比 1 的结果背后,其实不是某个参数调得好不好的问题,是底层技术路线不一样。

绝大部分指纹浏览器的做法是,拿一个固定版本的 Chromium 做底子,在上面改各种表层参数。User-Agent、屏幕分辨率、WebGL 信息,这些都可以改,也确实改了。但 JavaScript 引擎是编译进浏览器的底层组件,想让它跟着身份切换一起变,就需要在底层维护多套内核环境,并且保证每套环境的行为和对应版本的真实浏览器完全一致。

坦率的讲,这个工程量和改一个 User-Agent 字符串相比,不是一个量级的事情。大部分产品选择了「改表层」这条相对轻的路,也是可以理解的。

AdsPower 选的是另一条路。用户选择模拟某个浏览器版本,底层跑的就是那个版本对应的内核。风控系统拿行为特征去验证,验证结果和真实浏览器一致。

论文作者在结论中也说明了,Browser Polygraph 对第三类指纹浏览器无效。原因不是系统本身有问题,而是这类浏览器从行为层面看就是真实的,没有不一致的地方可以抓。

写在最后

说真的,这篇论文让我们关注的点,不只是 AdsPower 在测试中的表现。更重要的是它揭示了一个方向,风控检测正在从「看浏览器声称自己是什么」转向「验证浏览器实际的行为」。而且这种检测 6 毫秒就能完成,部署成本几乎为零,已经在金融级别的生产环境里验证过了。

对于正在用指纹浏览器的用户来说,可以对照论文的分类看一下自己手里的工具属于哪一类。底层的技术路线不同,在这类检测面前的表现也会完全不同。

论文的数据摆在那里,感兴趣的朋友可以点开原文看一看。

*论文来源,ACM Internet Measurement Conference (IMC) 2024论文标题,Browser Polygraph: Efficient Deployment of Coarse-Grained Browser Fingerprints for Web-Scale Detection of Fraud Browsers研究团队,亚利桑那州立大学、波士顿大学、Amazon论文链接,https://dl.acm.org/doi/10.1145/3646547.3688455

人们还读过

- 为什么不推荐你使用开源免费的指纹浏览器?

为什么不推荐你使用开源免费的指纹浏览器?

很多人以为开源免费的指纹浏览器更安全,但实际使用中却隐藏着稳定性差、风控暴露等问题。本文带你看清免费工具的真实风险。

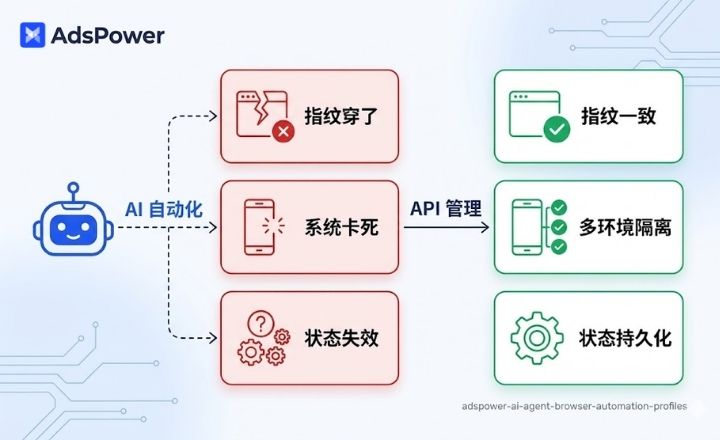

- AI Agent 自动化跑着跑着就被封?问题可能出在浏览器环境

AI Agent 自动化跑着跑着就被封?问题可能出在浏览器环境

本文结合实际开发场景,分析 AI Agent 自动化项目中常见的浏览器问题,并介绍如何通过 AdsPower API 管理浏览器环境,让 Playwright、Puppeteer 等自动化框架在大规模任务中保持稳定运行。

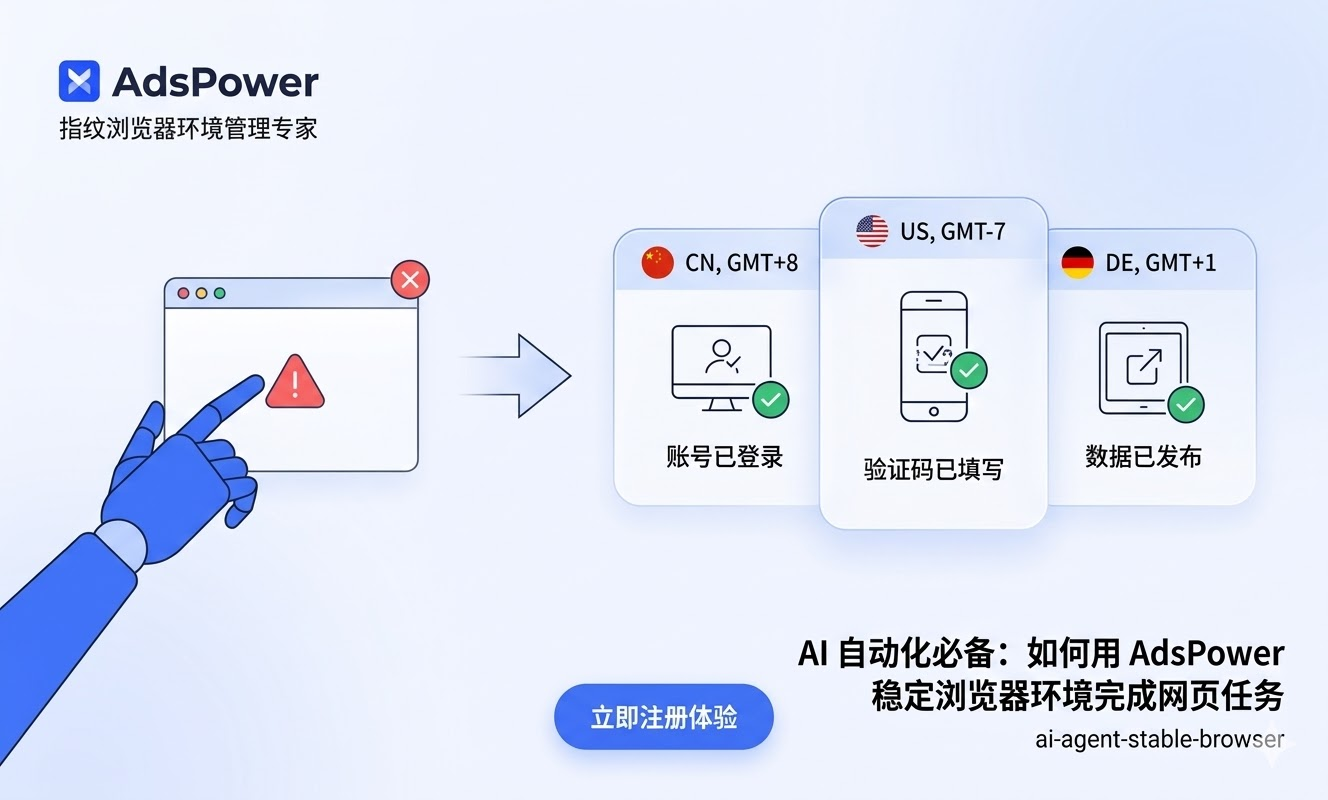

- 智能体浏览器 AdsPower:让 AI Agent 的网页任务稳定跑起来

智能体浏览器 AdsPower:让 AI Agent 的网页任务稳定跑起来

AI Agent 已经可以自动执行网页任务,例如批量注册账号、数据采集、管理矩阵账号和广告投放。但在实际项目中,很多自动化流程往往会因为浏览器环境不稳定而触发平台风控。本文结合常见业务场景,介绍为什么浏览器环境会成为自动化系统的重要基础设施,以及 AdsPower 如何为 AI Agent 提供稳定

- AdsPower 智能体浏览器:为 AI Agent 提供稳定的浏览器环境

AdsPower 智能体浏览器:为 AI Agent 提供稳定的浏览器环境

AdsPower为AI Agent提供独立浏览器指纹环境,解决自动化任务失败、账号关联封号问题。支持批量管理、API调用,适用于网页自动化、账号矩阵、数据采集等场景,让AI自动化项目稳定规模化运行。

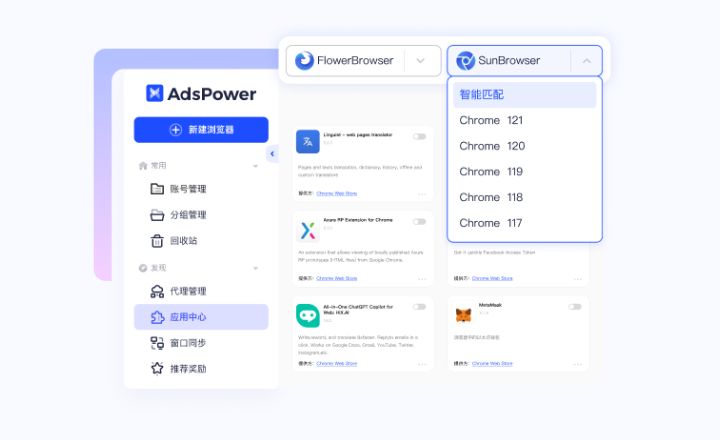

- AdsPower 双内核指纹浏览器:SunBrowser & FlowerBrowser

AdsPower 双内核指纹浏览器:SunBrowser & FlowerBrowser

AdsPower 双内核指纹浏览器同时提供 Chrome 内核 SunBrowser 与 Firefox 内核 FlowerBrowser,通过真实内核环境与差异化指纹策略,帮助多账号业务有效降低环境关联与风控风险,适用于跨境电商、广告投放与社媒运营等场景。